Almaviva e responsabilità nella catena IT

Questa vicenda sottolinea quanto il rischio cyber legato ai fornitori IT possa impattare infrastrutture critiche e servizi essenziali, con dati sensibili esfiltrati e pubblicati online da un threat actor dopo una compromissione di un importante service provider italiano.

Questa vicenda sottolinea quanto il rischio cyber legato ai fornitori IT possa impattare infrastrutture critiche e servizi essenziali, con dati sensibili esfiltrati e pubblicati online da un threat actor dopo una compromissione di un importante service provider italiano.

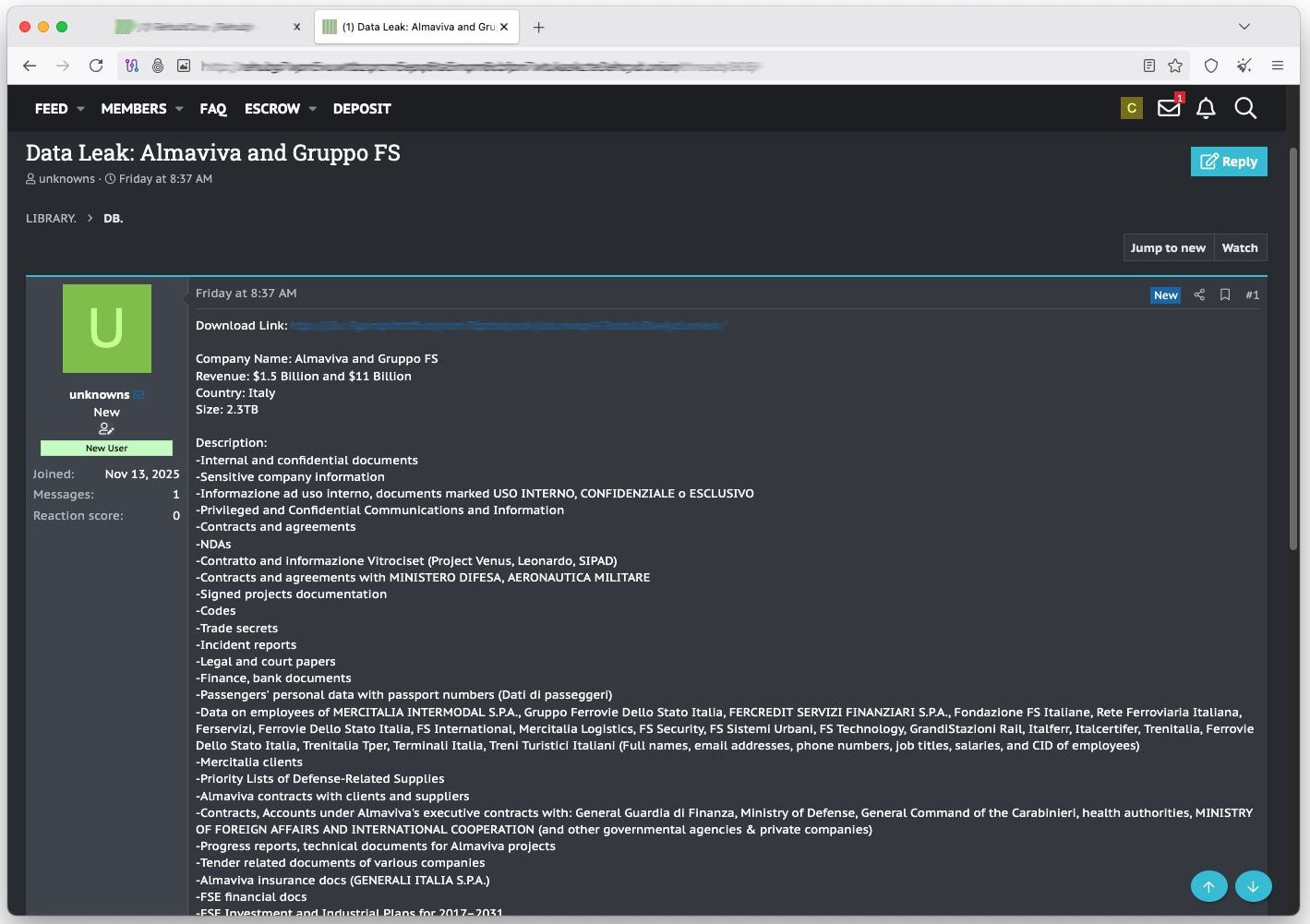

Secondo le ricostruzioni della stampa estera e fonti di threat intelligence, un attore malevolo ha rivendicato la sottrazione di circa 2,3 TB di dati da sistemi collegati al Gruppo FS Italiane attraverso un attacco sul fornitore IT Almaviva; i file pubblicati includerebbero documenti interni, dati contrattuali, tecnici, contabili e informazioni su persone e organizzazioni coinvolte.

Almaviva ha confermato l’identificazione e l’isolamento dell’incidente, attivando immediatamente procedure di sicurezza e continuità operativa, assicurando che i servizi critici restino operativi e che le autorità competenti (Procura, Polizia Postale, Agenzia Nazionale per la Cybersecurity, Garante Privacy) siano state informate e coinvolte nelle attività di monitoraggio e risposta.

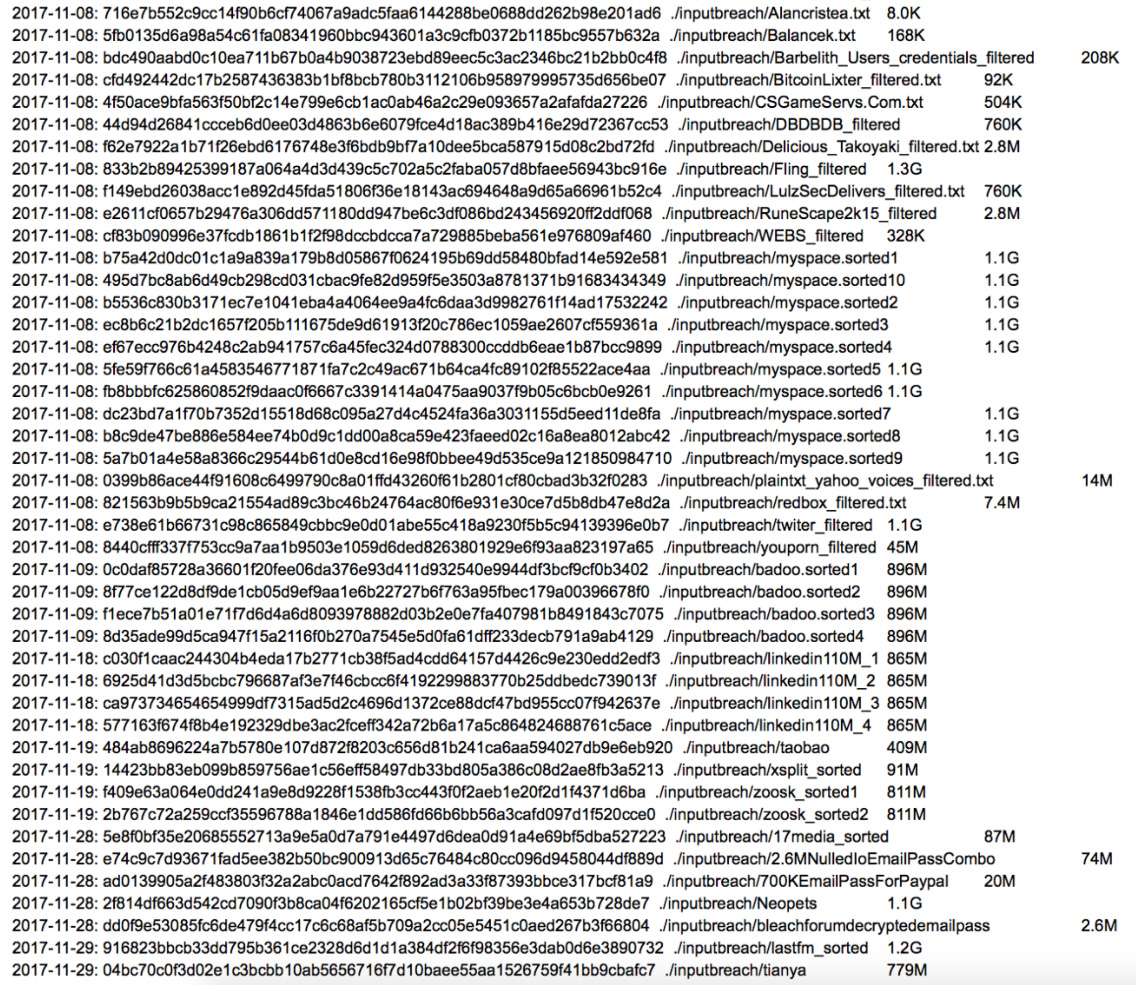

Le prime analisi di intelligence evidenziano che la struttura del dump di dati è consistente con tattiche e tecniche di gruppi ransomware e broker di dati attivi nel 2024‑2025, suggerendo che non si tratterebbe di materiale preesistente riciclato da compromissioni passate.

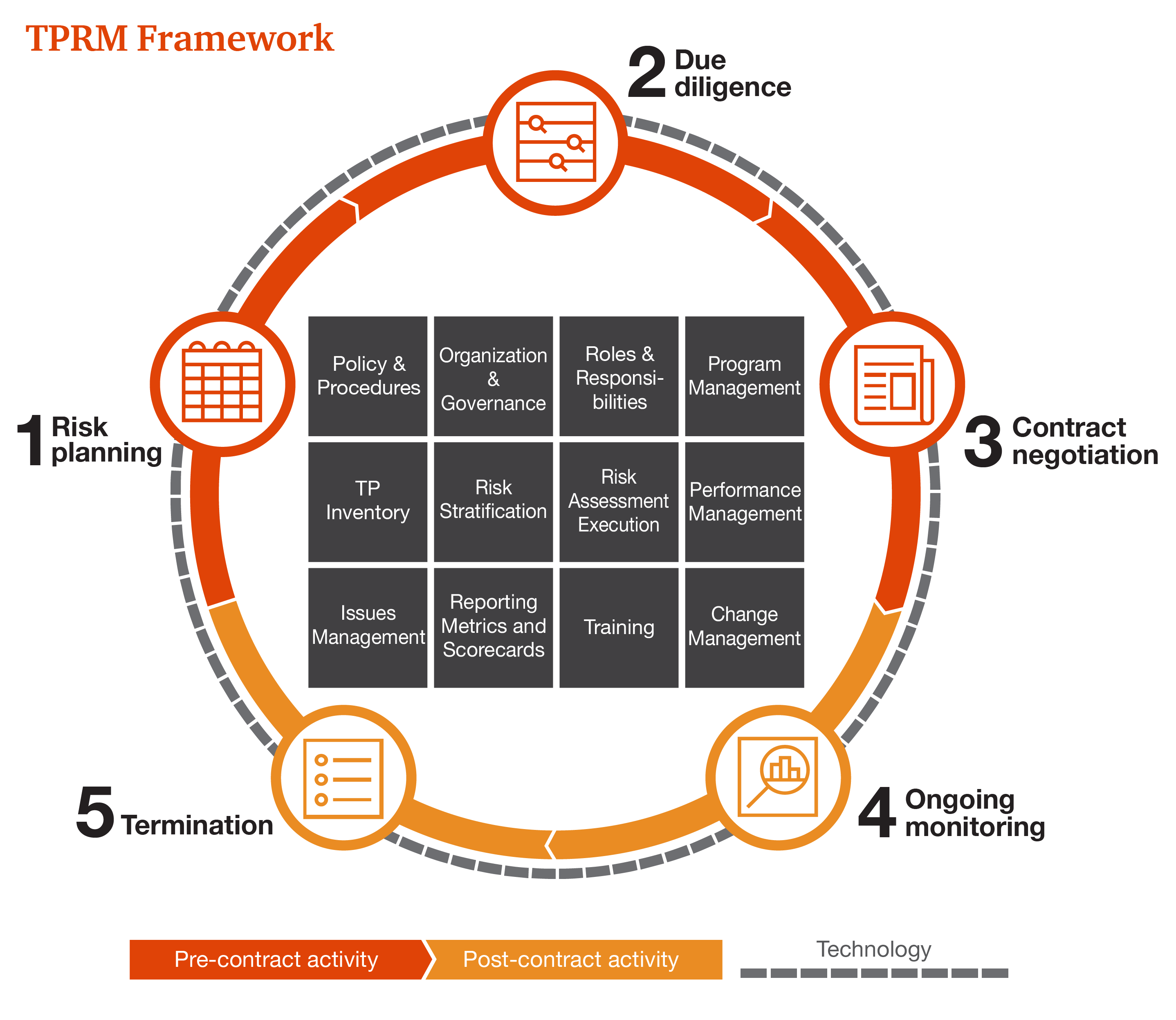

Questa circostanza rafforza l’urgenza per enti pubblici, aziende sanitarie e organizzazioni con catene di fornitori critici di:

Rivedere la mappatura dei fornitori IT e le relative dipendenze;

Aggiornare clausole contrattuali su sicurezza, notifiche di incidenti e obblighi di controllo continuo;

Testare e potenziare playbook di incident response e comunicazione di crisi integrando scenari di compromissione di terze parti.

La chiave non è allarmismo, ma consapevolezza operativa e gestione responsabile del rischio in contesti regolati da normative come NIS2 e framework di resilienza cyber.

Trasforma tutto quello che c'è qui in un articolo per il mio blog. Anche le immagini. Deve essere tutto pronto ed io devo solo fare un copia e incolla

Attacco informatico ad Almaviva: 2,3 TB di dati sottratti e il rischio sistemico per le infrastrutture critiche italiane

Negli ultimi mesi il panorama della cybersecurity italiana è stato scosso da un episodio di particolare gravità: un attacco informatico che ha coinvolto Almaviva, uno dei principali fornitori di servizi IT del Paese, con presunte ripercussioni anche su dati riconducibili al Gruppo FS Italiane.

Secondo le ricostruzioni emerse da fonti di intelligence e analisi tecniche indipendenti, un attore malevolo avrebbe sottratto circa 2,3 terabyte di informazioni, minacciandone e in parte avviandone la pubblicazione online.

L’evento, al di là del singolo perimetro aziendale, rappresenta un caso emblematico di rischio cyber lungo la catena di fornitura, con potenziali impatti su servizi essenziali e infrastrutture critiche nazionali.

Un attacco alla supply chain: perché Almaviva è un target strategico

Almaviva opera come system integrator e fornitore IT per numerose realtà pubbliche e private, incluse organizzazioni che gestiscono servizi critici. In questo contesto, un attacco riuscito ai suoi sistemi assume immediatamente una dimensione sistemica.

La compromissione di un fornitore tecnologico consente agli attaccanti di:

Accedere indirettamente a ambienti e dati di clienti strategici

Amplificare l’impatto dell’attacco con un solo punto di ingresso

Ridurre i tempi di compromissione sfruttando fiducia e interconnessioni preesistenti

Non si tratta più di attaccare una singola organizzazione, ma di colpire un ecosistema.

I dati esfiltrati: volume, tipologia e valore informativo

Le analisi preliminari indicano che il materiale sottratto sarebbe costituito da una mole estremamente rilevante di informazioni, stimata in 2,3 TB.

I dataset includerebbero:

Documentazione tecnica e architetturale

Dati contrattuali e amministrativi

Informazioni operative e organizzative

File potenzialmente contenenti dati personali e aziendali

La struttura e l’organizzazione dei file pubblicati risultano coerenti con attività di esfiltrazione recente, non con archivi storici riciclati da precedenti violazioni. Questo elemento rafforza l’ipotesi di un attacco effettivo e mirato, piuttosto che di una mera operazione di disinformazione.

La risposta di Almaviva: contenimento e gestione dell’incidente

A seguito dell’individuazione dell’anomalia, Almaviva ha comunicato di aver:

Isolato tempestivamente i sistemi coinvolti

Attivato le procedure di incident response e business continuity

Avviato le comunicazioni verso le autorità competenti

Secondo quanto dichiarato, la continuità dei servizi essenziali sarebbe stata preservata e le attività di analisi forense e mitigazione sarebbero tuttora in corso. Il coinvolgimento di soggetti istituzionali, tra cui autorità giudiziarie e organismi di sicurezza nazionale, conferma la rilevanza strategica dell’evento.

Gruppo FS Italiane e infrastrutture critiche: il tema dell’impatto indiretto

Il possibile coinvolgimento di dati riconducibili al Gruppo FS Italiane pone l’attenzione su un aspetto cruciale:

le infrastrutture critiche non sono vulnerabili solo attraverso i propri sistemi, ma anche tramite quelli dei loro fornitori.

In ambiti come il trasporto ferroviario, anche una compromissione informativa – senza effetti immediati sull’operatività – può tradursi in:

Rischi per la sicurezza fisica

Espansione della superficie di attacco

Perdita di fiducia istituzionale e pubblica

Tattiche e profilo dell’attaccante

Le modalità operative osservate risultano compatibili con gruppi ransomware o broker di dati attivi nel periodo 2024–2025. Le caratteristiche principali includono:

Esfiltrazione massiva dei dati

Minaccia di pubblicazione come leva di pressione

Comunicazione tramite canali underground

Questi attori non puntano esclusivamente alla cifratura dei sistemi, ma alla monetizzazione strategica dell’informazione, sfruttando valore economico, reputazionale e geopolitico dei dati sottratti.

Le implicazioni normative: NIS2 e responsabilità organizzativa

Questo incidente si colloca in un contesto normativo europeo in forte evoluzione. La Direttiva NIS2 rafforza in modo significativo:

Gli obblighi di gestione del rischio cyber

Le responsabilità della catena di fornitura

Gli obblighi di notifica degli incidenti

La sicurezza non è più confinata al perimetro interno, ma richiede:

Valutazioni strutturate dei fornitori

Clausole contrattuali specifiche su cybersecurity e incident reporting

Verifiche periodiche e audit di terze parti

L’attacco ad Almaviva evidenzia alcune lezioni fondamentali per organizzazioni pubbliche e private:

La supply chain è parte integrante del perimetro di sicurezza

La prevenzione richiede governance, non solo tecnologia

I piani di incident response devono includere scenari di compromissione dei fornitori

La resilienza cyber è un fattore strategico, non un costo accessorio

Conclusioni

Il caso Almaviva non rappresenta un’eccezione, ma un segnale chiaro di un cambiamento strutturale nelle minacce cyber.

In un ecosistema digitale sempre più interconnesso, la sicurezza di un’organizzazione dipende inevitabilmente anche dalla sicurezza dei suoi partner tecnologici.

Non è allarmismo, ma consapevolezza operativa: investire in governance, controlli e resilienza lungo tutta la catena del valore è oggi una condizione imprescindibile per garantire la continuità dei servizi essenziali e la tutela delle informazioni strategiche.

Commenti (0)

Nessun commento ancora. Sii il primo a commentare!